Nota para nuestros clientes y socios en Oriente Medio

Más informaciónImportante Si es cliente de Nozomi Networks , está cubierto frente a las vulnerabilidades y amenazas de este informe. Asset intelligence y threat intelligence sobre ellos se hornea en nuestra plataforma por el equipo de laboratorios.

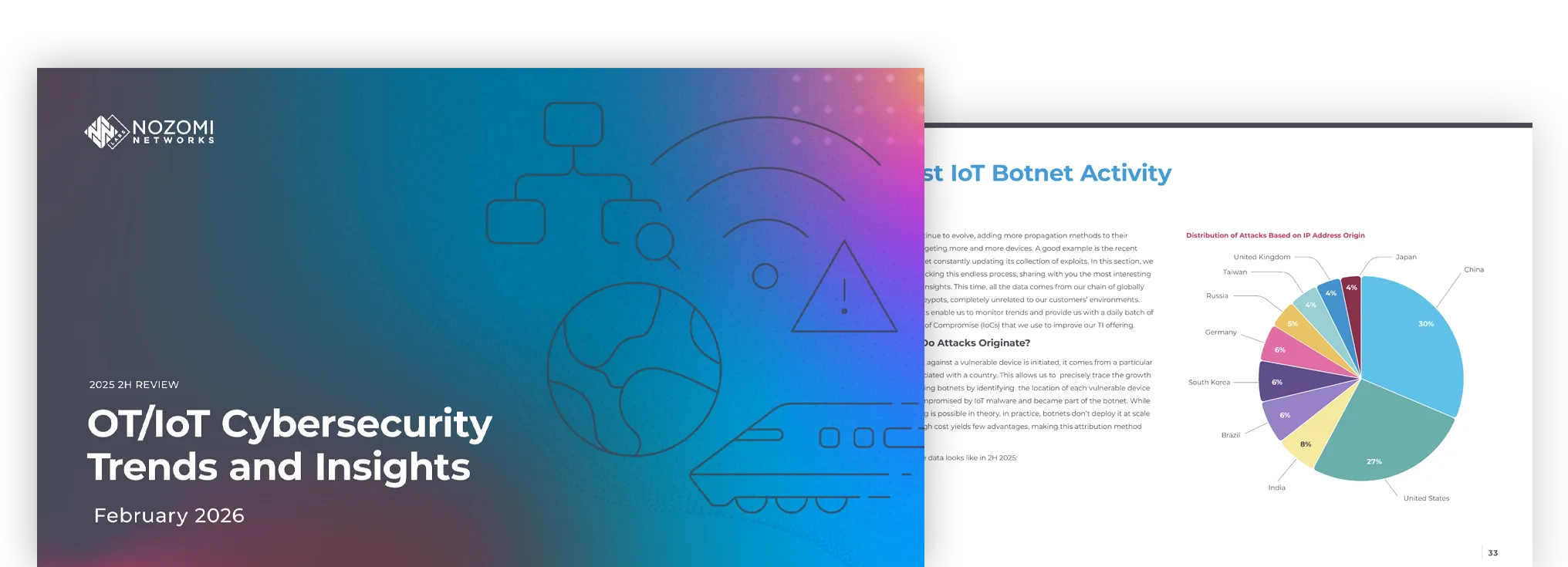

Dos veces al año, el equipo Nozomi Networks evalúa el panoramaIoT , aprovechando una amplia red de honeypots distribuidos por todo el mundo, sensores de monitorización inalámbricos, telemetría entrante, asociaciones, threat intelligence otros recursos. Excepto la actividad IoT capturada por nuestros honeypots, todos los datos de este informe proceden de telemetría anónima deNetworks participantesNetworks Nozomi Networks .

A continuación se presentan los aspectos más destacados de nuestro último informe, que abarca la segunda mitad de 2025.

Lea el informe completo para obtener más información:

Estas son las medidas específicas que los defensores pueden tomar para eliminar los puntos ciegos OTIoT , maximizar los recursos limitados, aumentar la resiliencia operativa y reducir el riesgo empresarial.