Nota para nuestros clientes y socios en Oriente Medio

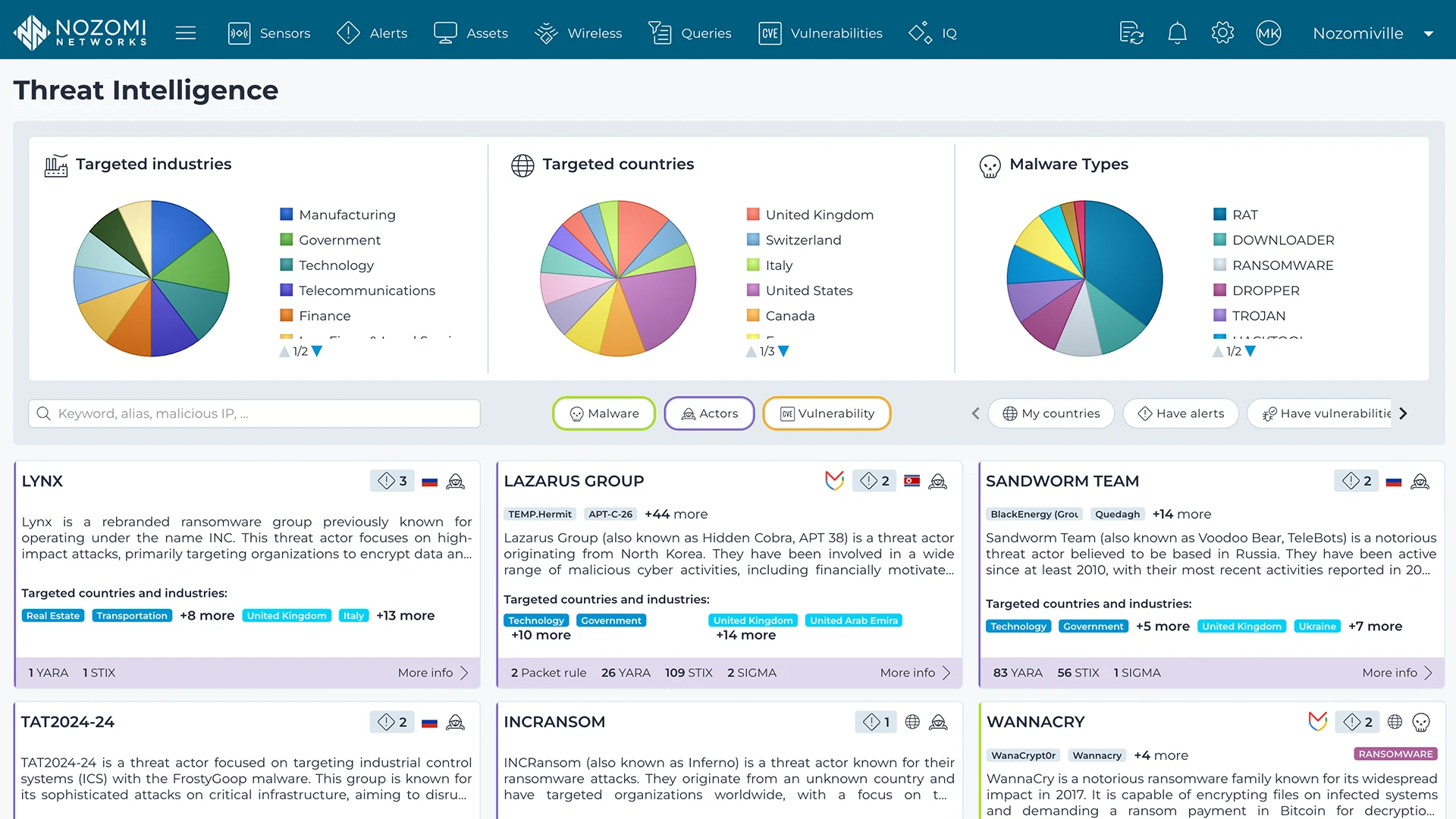

Más informaciónThreat Intelligence Nozomi Threat Intelligence proporciona información continua sobre las técnicas de ataque y vulnerabilidades específicas de IoT y dispositivos OT IoT . Se envía información detallada sobre amenazas en forma de reglas Yara, paquetes y Sigma; indicadores STIX y de vulnerabilidad; y definiciones de amenazas a Guardian , Arcendpoint y a Vantagecloud , para que pueda detectar y responder con mayor rapidez.

El equipo Nozomi Networks analiza información sobre amenazas y vulnerabilidades procedente de más de una docena de fuentes de datos públicas y privadas, así como datos telemétricos anonimizados de toda nuestra base de clientes.

threat intelligence OT IoT , actualizada continuamente,threat intelligence estrechamente integrada en la plataforma para enriquecer los datos de activos y redes y permitir una mejor detección de anomalías, comportamientos maliciosos y amenazas.

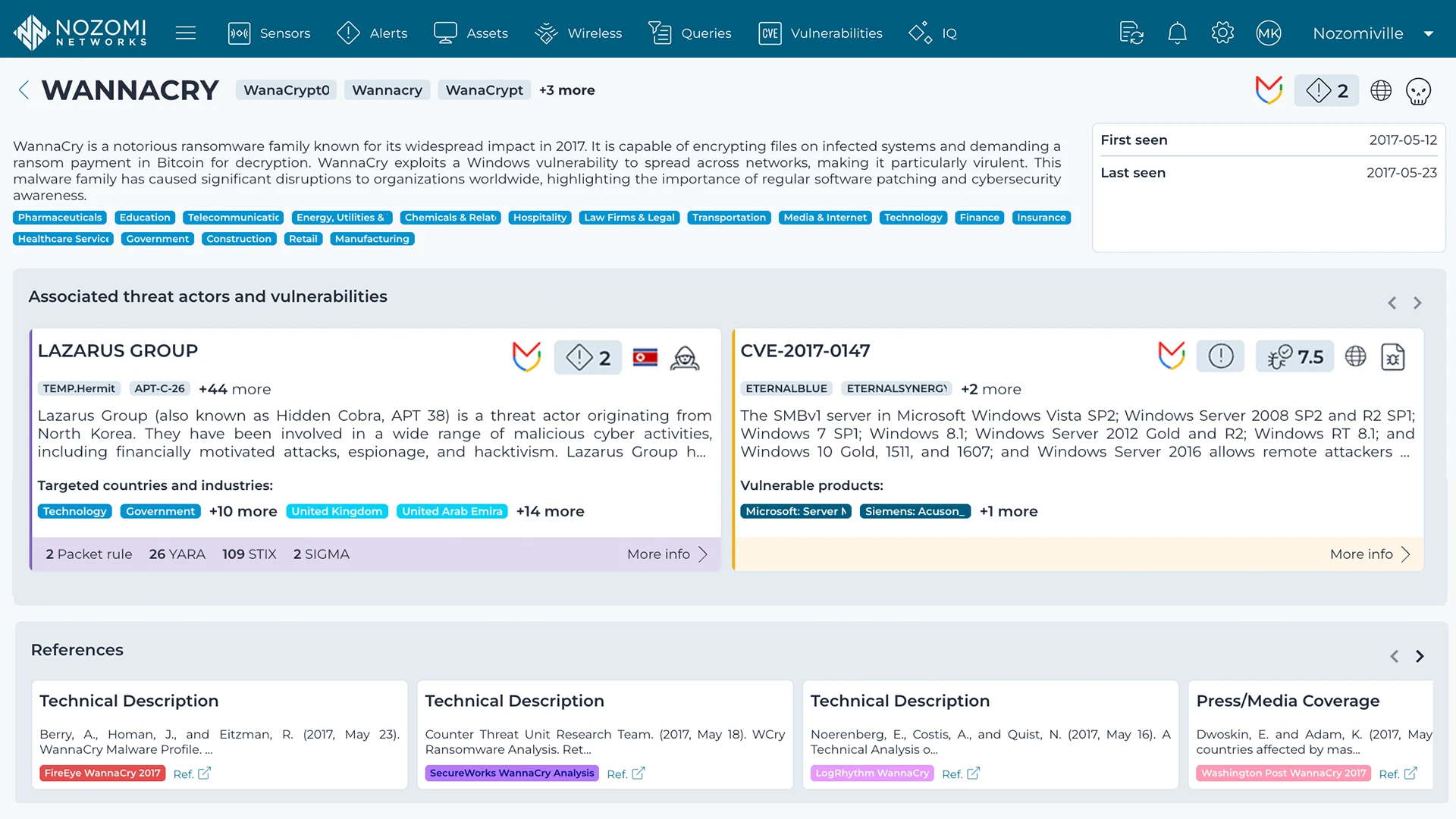

Threat intelligence sintetiza en fichas de amenazas repletas de información disponibles en Vantage, con detalles sobre los autores de las amenazas y los exploits asociados, el malware, las vulnerabilidades y las TTP de MITRE ATT&CK®, con sugerencias de mitigación y enlaces a referencias externas.

A diferencia de threat intelligence centrada en TI de Mandiant, el paquete de expansiónNozomi , con tecnología de Mandiant, integra los IOC y TTP relevantes de Mandiant en nuestra fuente de inteligencia y tarjetas de amenazas, incluidas las amenazas de TI que pueden pasar a OT.